Kibernetskih napadov in groženj je iz dneva v dan več, zato napadalci uporabljajo bolj sofisticirane metode za vdiranje v računalniške sisteme. Kibernetska varnost je zelo uporaben zaščitni sistem za zaščito računalnikov, omrežij, strežnikov, elektronskih sistemov, mobilnih naprav, programov in elektronskih sistemov pred digitalnimi napadi. Na splošno so kibernetski napadi namenjeni dostopu, uničenju ali spreminjanju občutljivih podatkov z izsiljevanjem denarja od operaterjev ali motnjami običajnih poslovnih procesov. Kibernetska varnost je namenjena predvsem obrambi računalniških sistemov pred nepooblaščenim dostopom. Obstaja veliko nasvetov za kibernetsko varnost za zaščito pred kibernetskimi napadi, kot je potreba po posodobitvi operacijski sistem , uporabo protivirusne programske opreme, uporabo močnih gesel, ne odpirajte nepooblaščenih povezav ali e-pošte in se izogibajte uporabi nezavarovanih omrežij Wi-Fi na javnih mestih.

Ta članek vsebuje seznam Teme seminarja o kibernetski varnosti za študente strojništva.

Teme seminarja o kibernetski varnosti za študente inženirstva

Seznam tem seminarjev o kibernetski varnosti za študente inženirstva je obravnavan spodaj.

Lažni napadi

Napad z lažnim predstavljanjem je pogost kibernetski napad, ki pošilja goljufivo komunikacijo, za katero se zdi, da prihaja iz zaupanja vrednega vira. Na splošno je to komunikacijo možno prek e-pošte. Glavni namen lažnega predstavljanja je ukrasti podatke za uporabo ali prodajo, kot so podatki za prijavo, podatki o kreditni kartici, podatki o bančnem računu ali namestitev zlonamerne programske opreme v računalnik žrtve. Obstajajo različne vrste napadov z lažnim predstavljanjem, kot so e-pošta, spear, kitolov, razbijanje in ribič.

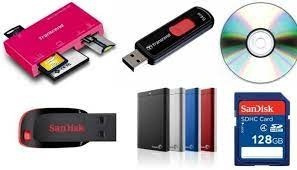

Izmenljivi mediji

Izmenljivi mediji so tema ozaveščanja o varnosti, ki jo različna podjetja dnevno uporabljajo. To je prenosni medij za shranjevanje, ki uporabnikom omogoča kopiranje podatkov v napravo in nato odstranitev podatkov iz naprave. Izmenljive medije je mogoče preprosto odstraniti iz računalnika, medtem ko ta deluje. Z uporabo tega je pošiljanje podatkov iz enega računalnika v drugega preprosto. Obstajajo različne vrste izmenljivih medijev, kot so kartice SD, pogoni USB, CD-ji, diski Blu-ray, DVD-ji, magnetni trakovi in diskete.

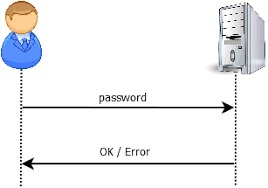

Preverjanje pristnosti na podlagi gesla

Preverjanje pristnosti z geslom je zelo preprost koncept kibernetske varnosti, ki se uporablja v različnih podjetjih. Pogosto uporabljene skrivne besede bodo nepooblaščene osebe zlahka uganile in pridobile pravico do vstopa v vaše račune. Za kibernetske kriminalce je zelo enostaven dostop do računov z uporabo preprostih ali prepoznavnih vzorcev gesel zaposlenih. Ko so ti podatki ukradeni, jih je mogoče prodati ali objaviti, da se pridobi prihodek. Tako lahko uporaba naključnega gesla kibernetskim kriminalcem precej oteži dostop do različnih računov. Poleg tega lahko dvostopenjska avtentikacija zagotovi tudi dodatne ravni varnosti, ki ščitijo celovitost računa.

Varnost mobilnih naprav

Varnost mobilnih naprav pomaga pri zaščiti občutljivih podatkov, shranjenih v mobilnih napravah in prenesenih prek prenosnih naprav, kot so prenosniki, tablice in nosljive naprave. Potencialne grožnje mobilnim napravam vključujejo predvsem lažno predstavljanje, zlonamerne mobilne aplikacije, vohunsko programsko opremo, nezaščitena omrežja Wi-Fi in uhajanje podatkov. Da bi preprečili kršitev varnosti, mora vsako podjetje sprejeti preventivne in jasne ukrepe za zmanjšanje tveganja. Prednosti varnosti mobilnih naprav vključujejo predvsem uveljavljanje varnostne politike, nadzor aplikacij, varnostno kopiranje podatkov, registracijo avtomatizirane naprave, nadzor nad posodobitvijo naprave itd.

Delo na daljavo

Delo na daljavo je zelo koristno za organizacije, saj povečuje produktivnost, boljše ravnovesje med poklicnim in zasebnim življenjem ter fleksibilnost, vendar povečuje tudi težave s kibernetsko varnostjo. Torej morajo naprave, ki se uporabljajo v službene namene, kot so prenosniki, računalniki in pametni telefoni, ostati zaklenjene, ko je nameščena protivirusna programska oprema.

Veliko podjetij vedno bolj zaposluje delavce na daljavo, ki so se prilagodili življenjskemu slogu dela od doma, vendar se morajo usposobiti za razumevanje in upravljanje zaščite pred kibernetsko varnostjo, ker so zaposleni včasih v glavnem odvisni od osebnih omrežij, novih spletnih orodij, osebnih naprav, spletne storitve itd. Tako lahko med pandemijo naletijo na težave. Zato je pomembno, da si vzamete nekaj časa, da preverite svoje varnostne procese in preverite, ali vse deluje in je varno.

Javni Wi-Fi

Uporaba javnih Wifi je zelo priročen za uporabo, ko potujete ali na javnih mestih, nadoknadite zamujeno z delom, dostopate do spletnih računov in preverjate e-pošto v sili. Čeprav lahko ta javna omrežja povzročijo kibernetske napade. Javni Wi-Fi predstavlja številna tveganja, kot so distribucija zlonamerne programske opreme, zlonamerne dostopne točke, napadi človeka v sredini, vohljanje in vohljanje Wi-Fi ter nešifrirana omrežja.

Za zelo varno uporabo javnih omrežij je treba slediti tem; poskusite se izogniti dostopu do občutljivih podatkov, uporabite VPN, držite se spletnih mest HTTPS, uporabite razširitev brskalnikov in nastavitve povezave, ki jih je treba prilagoditi, izklopite skupno rabo datotek, uporabite zaslon za zasebnost, uporabite dvofaktorsko avtentikacijo, namestite protivirusni program in pravilno odjaviti.

Varnost v oblaku

Zbirka postopkov in tehnologij, ki je zasnovana za obravnavanje notranjih in zunanjih groženj poslovni varnosti, je znana kot varnost v oblaku. Ta varnost je potrebna v različnih organizacijah, ko integrirajo orodja in storitve, ki temeljijo na oblaku, in prehajajo na svojo strategijo digitalne preobrazbe kot del svoje infrastrukture.

Izrazi, kot sta migracija v oblak in digitalna transformacija, se pogosto uporabljajo v nastavitvah podjetij. Ko se podjetja držijo teh zamisli in se trudijo optimizirati svoj operativni pristop, se pojavijo novi izzivi, ko se doseže ravnotežje med ravnmi produktivnosti in varnosti. Varnost v oblaku se torej nanaša na politike, tehnologije, storitve, kontrole, ki ščitijo podatke v oblaku, infrastrukturo in aplikacije pred grožnjami. Varnost v oblaku je v glavnem zasnovana za zaščito podatkovnih strežnikov, fizičnih omrežij, shranjevanja podatkov, OS, ogrodij za virtualizacijo računalnikov, vmesne programske opreme, izvajalnih okolij itd.

Družbeni mediji

Družbeni mediji so se skokovito razvili s številnimi prednostmi, vendar se številni hekerji soočajo s številnimi težavami kibernetske varnosti. Ker vsak dan objavimo veliko stvari na naših računih družbenih medijev, kot so slike, promocije, dogodki, delo itd. Tako lahko deljenje vsega tega povzroči kršitve zasebnosti. Nekatera povezana vprašanja so; zasebnost podatkov, rudarjenje podatkov, napadi z virusi in zlonamerno programsko opremo, pravna vprašanja in še veliko več.

Da bi premagali vse te težave, moramo slediti tem rešitvam, kot so potreba po ustvarjanju močnih gesel, zagotovitev, da so gesla zahtevna z malimi in velikimi črkami, posebnimi znaki in številkami, izogibanje deljenju osebnih podatkov, kot so telefonske številke, datum rojstva, imena, družabna omrežja. varnostne podrobnosti, fotografije, uporaba možnosti varnosti in zasebnosti, ki jih ponujajo različne platforme družbenih medijev, uporaba samo pooblaščene povezave Wi-Fi, posodobitev OS, uporaba protivirusnega programa, sprejemati moramo prošnje za prijateljstvo samo od znanih ljudi.

Prihodnost umetne inteligence v kibernetski varnosti

Umetna inteligenca znotraj kibernetske varnosti preprosto pomaga organizacijam pri opazovanju, poročanju, odkrivanju in boju proti kibernetskim grožnjam, da ohranijo zaupnost podatkov. Vse večja ozaveščenost posameznikov, napredek v informacijski tehnologiji, nadgradnja obveščevalnih podatkov, policijske rešitve za delo in vse večji obseg informacij, zbranih iz različnih virov, so zahtevali uporabo izboljšanih in zanesljivih rešitev kibernetske varnosti.

Povečanje kakovosti in pojavnosti kibernetskih napadov poganja kibernetske sisteme z umetno inteligenco. V svetovnem merilu je vse več kibernetskih napadov povečalo ozaveščenost organizacij glede zaščite njihovih podatkov. Glavni razlog za te kibernetske kriminalce je politična konkurenca, tekmovalci, ki se premikajo zaradi dobička in tudi škodovanja drugim imenom, mednarodna kraja podatkov itd.

Pristop podatkovnega rudarjenja za kibernetsko varnost

V našem vsakdanjem življenju ima uporaba interneta in komunikacijskih tehnologij pomembno vlogo. Zmogljivost podatkovnega rudarjenja izkoriščajo kibernetski kriminalci in varnostni strokovnjaki. Aplikacije za rudarjenje podatkov se lahko uporabljajo za odkrivanje prihodnjih kibernetskih napadov z analizo, obnašanjem programa, brskalnimi navadami itd. Število uporabnikov interneta se postopoma povečuje, zato so varnostni izzivi pri delu v kibernetskem svetu ogromni.

Zlonamerna programska oprema, zavrnitev storitve, vohanje, prevara in kibernetsko zalezovanje so glavne kibernetske grožnje. Tehnike podatkovnega rudarjenja zagotavljajo inteligenten pristop k odkrivanju groženj s spremljanjem neobičajnih sistemskih dejavnosti ter vzorcev vedenja in podpisov. Ta članek izpostavlja aplikacije za rudarjenje podatkov za analizo in odkrivanje groženj s posebnim pristopom za odkrivanje zlonamerne programske opreme in napadov z zavrnitvijo storitve z visoko natančnostjo in krajšim časom.

Ransomware

Najbolj nevarno zlonamerno programsko opremo, kot je Ransomware, kibernetski kriminalci pogosto uporabljajo za šifriranje podatkov organizacije, da od organizacije zahtevajo denar za pridobitev ključa za dešifriranje. Ta zlonamerna programska oprema prepreči uporabnikom dostop do njihovega sistema tako, da preprosto zaklene zaslon sistema ali zaklene datoteke uporabnikov, dokler denar ni izplačan. Trenutno so družine izsiljevalske programske opreme razvrščene v različne vrste, kot so kripto-izsiljevalska programska oprema, nekatere vrste šifriranja datotek v okuženih sistemih in prisilijo potrošnike k plačilu denarja z uporabo posebnih spletnih plačilnih tehnik.

Kibernetska varnost za mala podjetja

V malih podjetjih obstajata dva močna dejavnika, širokopasovna in informacijska tehnologija za doseganje novih trgov, ki povečujeta produktivnost in učinkovitost. Toda kibernetski kriminalci se pogosto osredotočajo na mala podjetja zaradi manj kompetentnega varnostnega mehanizma, pomanjkanja varnostnih kopij podatkov in znanja o zaščiti. Zato vsako malo podjetje potrebuje politiko kibernetske varnosti, da zaščiti svoje podjetje, stranke in podatke pred naraščajočimi grožnjami kibernetske varnosti.

Kibernetska varnost z IoT

Kibernetska varnost, ki temelji na IoT, je tehnologija, ki se uporablja za zaščito povezanih naprav in omrežij znotraj interneta stvari. Internet stvari torej vključuje povezovanje računalniških naprav, digitalnih in mehanskih strojev, živali, predmetov itd. vsak predmet je določen z edinstvenim identifikatorjem in zmožnost ločenega prenosa podatkov po omrežju. Če dovolite, da se različne naprave povezujejo z internetom, jih izpostavite številnim glavnim tveganjem, če niso učinkovito zaščitene, kot so kibernetski napadi.

Etično hekanje

Etično vdiranje je dovoljen poskus nezakonitega dostopa do računalniškega sistema, podatkov, aplikacije ali infrastrukture organizacije. Cilj tega vdiranja je preprosto preveriti sistem, sicer omrežje, ki ga lahko zlonamerni hekerji uničijo ali izkoristijo. Podjetje najame inženirje za kibernetsko varnost za izvajanje različnih dejavnosti za testiranje obrambe sistema. Zbirajo in pregledujejo podatke, da bi razumeli, kako okrepiti varnost omrežja ali sistema.

Kibernetski kriminal in kazenski pregon

Število kibernetske kriminalitete po vsem svetu narašča, zato je postalo zelo težko izdajati podzakonske predpise ljudem in podjetjem, ki so žrtve kibernetskih napadov. Torej ima vsaka država oddelek za previden kibernetski kriminal, ki preprosto opazuje zadeve kibernetske varnosti tako za napade v državi kot zunaj nje.

Kriptografija

Praksa šifriranja in po tem dešifriranja podatkov je znana kot kriptografija. Gre torej za najpomembnejše področje kibernetske varnosti. Je zelo koristen pri varovanju vaših podatkov in preprečuje, da bi kibernetski kriminalci posredno uporabili vaše podatke. Tudi če kriminalec dobi informacije, zaradi šifriranja ne bo dobil nobenih podatkov. Torej kriminalec potrebuje ključ za dešifriranje. Strokovnjaki za kibernetsko varnost preprosto uporabljajo kriptografijo za oblikovanje šifer, algoritmov in drugih varnostnih ukrepov, ki kodificirajo in ščitijo podatke strank in podjetja. Prosimo, glejte to povezavo za: Kaj je kriptografija: vrste, orodja in njeni algoritmi .

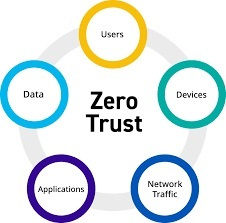

Arhitektura ničelnega zaupanja

Zero Trust Architecture (ZTA) je varnostni model, ki ne daje dovoljenja nobenemu uporabniku in napravi brez pravilne avtentikacije. Tako je zelo varno omrežje, zato ne dovoljuje zlonamernih napadov. ZTA je strateški pristop za kibernetsko varnost, ki ščiti organizacijo tako, da preprosto zmanjša implicitno zaupanje in nenehno preverja vsako fazo digitalne interakcije. Tukaj implicitno zaupanje pomeni, da se lahko uporabniki, ki so enkrat v omrežju, kot so akterji groženj in zlonamerni insajderji, svobodno premikajo stransko in dovolijo občutljive podatke zaradi pomanjkanja natančnega varnostnega nadzora.

Kibernetsko zavarovanje

Kibernetsko zavarovanje je ena vrsta zavarovanja, ki ga je mogoče zavarovati za obrambo podjetij pred kibernetskimi napadi in bolj pogosto pred tveganji, povezanimi z infrastrukturo in dejavnostmi IT. Trenutno so kibernetski napadi izpod nadzora in njihova tveganja lahko povzročijo morebitne izgube. Kritje kibernetske zavarovalne police zagotavlja lastno kritje različnih izgub, kot so uničenje podatkov, vdiranje, kraja, izsiljevanje, zavrnitev napadov na storitev, nezmožnost obrambe podatkov itd.

Kibernetsko zavarovanje je na voljo v dveh vrstah kritja prve osebe in kritja odgovornosti tretjih oseb. Za nakup lahko izberete eno ali obe vrsti. Zavarovalno kritje prve osebe preprosto brani vašo organizacijo, ko nastanejo izdatki zaradi kršitve podatkov ali ko v vašo organizacijo vdrejo, medtem ko zavarovalno kritje tretjih oseb preprosto zagotavlja varnost, ko vas stranka, partner, prodajalec izkoristi, da dovolite kršitev podatkov.

Še nekaj tem seminarja o kibernetski varnosti

Seznam nekaterih dodatnih tem seminarjev o kibernetski varnosti je naveden spodaj.

- Sistemi za odkrivanje vdorov.

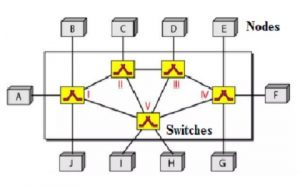

- Omrežna varnost.

- Kibernetski kriminal.

- Strojno učenje, ki se zaveda zasebnosti.

- Obveščanje o kibernetskih grožnjah.

- Zaščita podatkov in zasebnosti v porazdeljenih sistemih.

- Omrežja, ki so kritična in časovno občutljiva.

- Obdelava porazdeljenega kompleksnega dogodka.

- Identifikacija poti napada.

- Varnost SDN.

- Obramba premikajoče se tarče ali MTD.

- Porazdeljeni in sodelovalni požarni zidovi.

- Pranje denarja prek Bitcoina.

- Obveščanje o grožnjah.

- Varnost SDN ali NFV.

- Kritična infrastruktura in varnost industrije 4.0.

- Varnost povezovalnega sloja. Varno zaznavanje znotraj pametnih mest.

- Porazdeljena analitika in celovitost podatkov.

- Nadzor dostopa v porazdeljenih okoljih.

- Ugled in zaupanje v omrežjih.

- Prikrito odkrivanje napadalcev.

- Korelacija podatkov gostitelja in omrežja za odkrivanje vdora.

- Zaznavanje scenarijev napadov.

- Kakovost podatkov v porazdeljenih sistemih.

- Omrežje, osredotočeno na vsebino, in omrežje z imenovanimi podatki.

- Nadzor dostopa znotraj DNE (razpršenih omrežnih okolij).

- Omrežje, ki ga določa programska oprema in virtualizacija omrežne funkcije.

- Računalništvo, ki ga sprožijo dogodki, znotraj porazdeljenih sistemov.

- Uporabljeno lovljenje groženj.

- Dinamično ocenjevanje groženj prek Bayesovih omrežij.

- Decentralizirana nadzorna ravnina SDN.

- Varnost virtualizacije omrežnih funkcij.

- Odkrivanje nepravilnosti v dnevniških datotekah.

- Sistemi za zaznavanje vdora v vozilo.

- Modeli napak znotraj varnostno kritičnih omrežij IoT.

- Koncepti tolerance napak za TSN (časovno občutljiva omrežja).

- Zaznavanje vdorov v omrežje Pomoč pri vpogledu v dejavnost gostitelja.

Ne zamudite – Projekti kibernetske varnosti za študente inženirstva .

To je torej vse o seznamu projektov kibernetske varnosti za študente inženirstva, ki so zelo koristni pri izbiri teme. The aplikacije kibernetske varnosti omogočajo avtentikacijo z omrežno varnostjo in varnostnimi tehnologijami v oblaku. Tukaj je vprašanje za vas, kaj je varnostni sistem?